Le regard du droit a changé

Il y a encore dix ans, une cyberattaque était perçue comme un événement imprévisible, presque une fatalité. Un peu comme un cambriolage : on compatissait avec la victime, on ne lui reprochait pas d'avoir été ciblée.

Aujourd'hui, les tribunaux, les assureurs et les régulateurs considèrent qu'une entreprise qui manipule des données – clients, salariés, fournisseurs – a une obligation de moyens renforcée pour les protéger.

Pas une obligation de résultat (le risque zéro n'existe pas), mais une obligation de protéger vos données de manière raisonnable et adaptée à votre activité.

Ce que dit le RGPD

Le Règlement Général sur la Protection des Données (RGPD), en vigueur depuis 2018, est explicite sur ce point. L'article 32 impose aux responsables de traitement de mettre en œuvre :

"des mesures techniques et organisationnelles appropriées afin de garantir un niveau de sécurité adapté au risque"

Concrètement, cela signifie :

- Évaluer les risques pesant sur les données que vous traitez

- Mettre en place des protections adaptées (antivirus, pare-feu, sauvegardes, contrôle des accès…)

- Former vos équipes aux bonnes pratiques

- Documenter ce que vous faites

Et en cas de violation de données ?

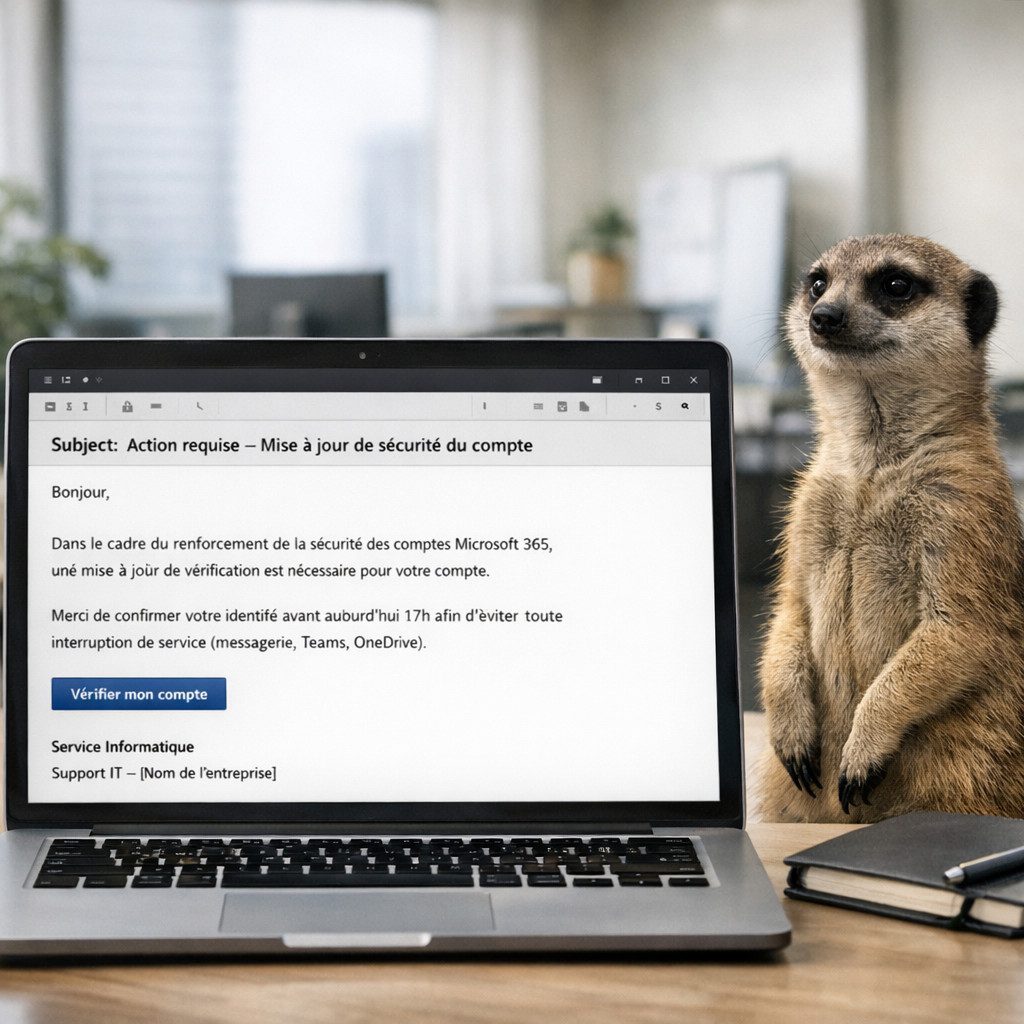

L'article 33 du RGPD vous impose de notifier la CNIL dans les 72 heures suivant le moment où vous avez pris connaissance de la violation – pas 72h après l'attaque elle-même. Le délai court à partir du moment où vous avez identifié qu'une violation de données personnelles a eu lieu (accès non autorisé, fuite, destruction…).

Si vous découvrez l'incident le mercredi à 14h, vous avez jusqu'au samedi 14h pour notifier. Si le délai ne peut être respecté, une notification initiale partielle est possible, complétée ensuite.

Source : Article 33 du RGPD – CNIL

Le devoir de protection n'est plus optionnel

Au-delà du RGPD, le Code civil (article 1240) et la jurisprudence récente confirment une tendance : le dirigeant qui n'a pris aucun moyen de protection face à un risque connu et documenté peut voir sa responsabilité engagée.

Les cyberattaques contre les PME font la une de l'actualité depuis des années. Les alertes de l'ANSSI, de la CNIL et des CCI se multiplient. Le risque n'est plus "imprévisible", il est devenu statistiquement significatif et documenté.

En droit, l'ignorance de la loi n'a jamais été une excuse (nul n'est censé ignorer la loi). Ce qui a changé, c'est l'appréciation des tribunaux et des régulateurs : compte tenu de la médiatisation massive des cyberrisques depuis plusieurs années, un dirigeant peut difficilement prétendre qu'il ignorait l'existence de la menace cyber ou ses obligations en matière de protection des données.

L'argument "je ne savais pas que c'était un risque" est de moins en moins crédible face à un juge ou à la CNIL.

Sources :

- Baromètre de la cybersécurité des entreprises CESIN 2024 – cesin.fr

- ANSSI, Panorama de la cybermenace 2023 – ssi.gouv.fr