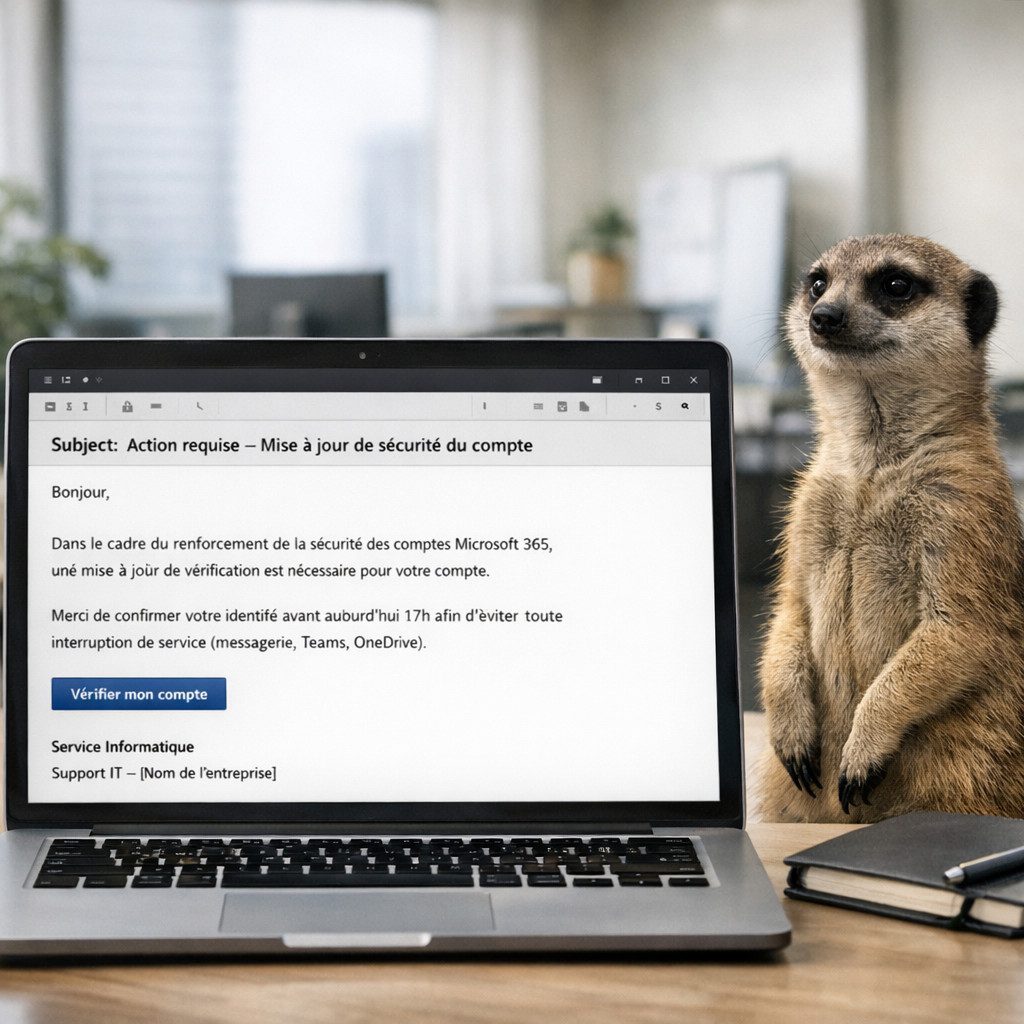

Ce que la loi dit vraiment… et ce que beaucoup de chefs d'entreprise ignorent encore. Dirigeant de PME ou TPE, pensez-vous vraiment que la cybersécurité est uniquement une affaire technique ? Une question de prestataire informatique, de pare-feu ou d'assurance cyber ?